Работа с EXCEL: приёмы оформления документа (отчёта)

Пример компьютерной программы на языке Dtlphi/

Наказание за поведение

Многие сталкивались с попытками проникновения на свой компьютер извне, когда он подключен к Интернету. Возможно, кто-то сталкивался и программами, которые были "подкинуты" на компьютер и фиксировали всю информацию.

Отчётность в Excel

Наша задача создать отчётность в Excel. Эта потребность может возникнуть у каждого программиста баз данных, ведь Office установлен в нашей стране практически на каждом компьютере.

Язык общения компьютерщиков: потребность в аффилиации или нечто большее?

Активному воздействию подвергся язык как система и как средство коммуникации. Сегодня столкновения с современными реалиями мира компьютеров не сможет избежать даже самый "офлайновый" носитель языка.

Исчисление высказываний

Рекурсия

С понятием рекурсии мы уже встречались: рекуррентные соотношения довольно часто встречаются в математических выражениях. Рекурсия в определении состоит в том, что определяемое понятие определяется через само это понятие.

С понятием рекурсии мы уже встречались: рекуррентные соотношения довольно часто встречаются в математических выражениях. Рекурсия в определении состоит в том, что определяемое понятие определяется через само это понятие.Развитие Интернета в Китае

Основные этапы развития глобальной сети в Китае.

Существование универсальных вычислителей. Алгоритмические проблемы и взаимосвязь алгоритмических систем.

Существование универсальных вычислителей. Разрешимость алгоритмических проблем.

Существование универсальных вычислителей. Разрешимость алгоритмических проблем.Отображение АСД на СДХ

BIOS и CMOS

Составные части BIOS. Настройка CMOS.

Материнская плата. Устройства, подключаемые на неё

Электронная плата. Материнская плата. Контроллеры. Шины.

14 принципов создания вежливых программ

Для нашего мозга компьютеры ведут себя больше как люди, а не как камни и деревья. Таким образом мы бессознательно относимся к ним, как к людям, даже тогда, когда считаем это бессмысленным.

Как дать отпор хакерам

Первое, что приходит в голову многим системным администраторам, когда они думают о защите своих сетей от атак злоумышленников из Интернета, это слово "брандмауэр". Брандмауэры (сетевые экраны) - неотъемлемая часть инфраструктуры защиты сети.

Кто такие хакеры?

На самом деле у этой проблемы существует по меньшей мере две стороны: одна положительная, другая - отрицательная и между ними проходит четкая граница. Эта граница разделяет всех профессионалов, связанных с информационной безопасностью.

Принципы построения составных сетей

Сетевой уровень должен предоставлять средства для решения следующих задач:доставки пакетов в сети с произвольной топологией, структуризации сети путем надежной локализации трафика, согласования различных протоколов канального уровня.

Сетевой уровень должен предоставлять средства для решения следующих задач:доставки пакетов в сети с произвольной топологией, структуризации сети путем надежной локализации трафика, согласования различных протоколов канального уровня.Телекоммуникации: на рубеже тысячелетий

Рекомендации специалистов по работе с телекоммуникациями. Средства дистанционного доступа. Варианты сетевой работы.

Электронная цифровая подпись - правовые аспекты

Электронный документооборот, несмотря на свою прогрессивность, в силу ряда технических причин создает дополнительные возможности для нарушения правил совершения расчетно-кассовых операций.

Вредоносное программное обеспечение

Антивирусное программное обеспечение (антивирусы). Меры профилактики. Как правильно лечить? Как ловили файловые вирусы в старину?

Развитие стека TCP/IP: протокол IPv.6

Адресация в IPv6.

Работа с Web-сервером Russian Apache

Русский Apache. Установка. Настройка. Файл access.conf.

Информационная безопасность

Концепция информационной безопасности. Основные термины и определения. Способы защиты информации.

Протокол обмена управляющими сообщениями ICMP

Общая характеристика протокола ICMP. Формат сообщений протокола ICMP.

Локальная сеть от и до…

Способы построения локальных сетей.

Пакетные радиомодемы

Стандарт АХ. 25. Формат кадров. Физическая реализация радиомодемов.

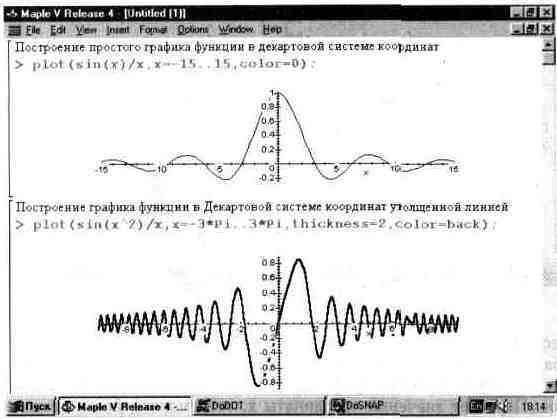

Стандарт АХ. 25. Формат кадров. Физическая реализация радиомодемов.Графика в системе Maple V

Основные возможности двумерной графики. Основная функция двумерной графики — plot. Управление стилем и цветом линий 20-графиков. Построение ряда трехмерных фигур. Построение графиков из множества фигур.

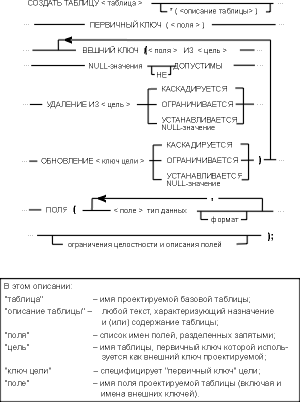

Основные возможности двумерной графики. Основная функция двумерной графики — plot. Управление стилем и цветом линий 20-графиков. Построение ряда трехмерных фигур. Построение графиков из множества фигур.Введение в проектирование реляционных баз данных

Цели проектирования. Универсальное отношение. О нормализации, функциональных и многозначных зависимостях.

Цели проектирования. Универсальное отношение. О нормализации, функциональных и многозначных зависимостях.Usenet

Всемирная поилка. Движение по Usenet с помощью nn. Команды nn.

Технические характеристики современных серверов

Симметричные мультипроцессорные системы компании Bull. Проблемы реализации SMP-архитектуры. Описание архитектуры PowerScale. Подсистема памяти.

Симметричные мультипроцессорные системы компании Bull. Проблемы реализации SMP-архитектуры. Описание архитектуры PowerScale. Подсистема памяти.Технология FDDI

История создания стандарта FDDI. Основы технологии FDDI. Одиночное и двойное присоединение к сети. Количество MAC-узлов у станции. Типы портов станций и концентраторов FDDI и правила их соединения.

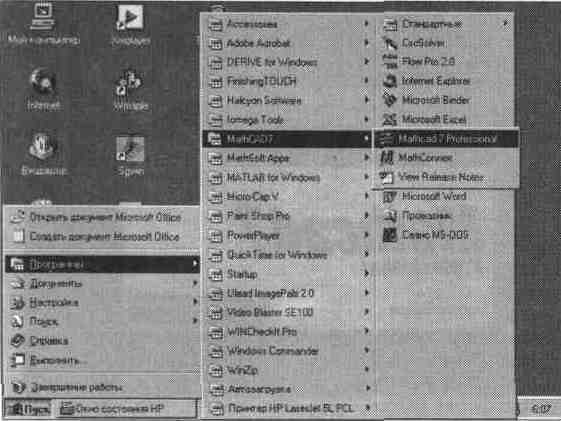

История создания стандарта FDDI. Основы технологии FDDI. Одиночное и двойное присоединение к сети. Количество MAC-узлов у станции. Типы портов станций и концентраторов FDDI и правила их соединения.Основы работы с системой MathCAD 7. 0 PRO

История создания и возможности системы. Инсталляция и запуск системы. Основы пользовательского интерфейса. Кнопки операций редактирования.

История создания и возможности системы. Инсталляция и запуск системы. Основы пользовательского интерфейса. Кнопки операций редактирования.Политика безопасности при работе в Интернете

Основы Интернета. Зачем разрабатывать политику безопасности для работы в Интернете. Общие принципы. Анализ риска. Классификация данных. Коммерческие требования. Примеры областей, для которых нужны политики.

Интерфейсы модемов

Интерфейс RS-232 (V. 24/V. 28). Общие сведения. Сигналы интерфейса RS-232. Передаваемые данные (ВА). Готовность к передаче (СВ.). Соединения по интерфейсу RS-232. Кабели.

Интерфейс RS-232 (V. 24/V. 28). Общие сведения. Сигналы интерфейса RS-232. Передаваемые данные (ВА). Готовность к передаче (СВ.). Соединения по интерфейсу RS-232. Кабели.Модемы в сотовых сетях связи

Стандарты сотовых сетей связи. Модемы в аналоговых сетях. Модемы в цифровых сетях.

Стандарты сотовых сетей связи. Модемы в аналоговых сетях. Модемы в цифровых сетях.Обзор современных модемов

Модемы фирмы U.S. Robotics, Courier, Sporster и WorldPort.

Модемы фирмы U.S. Robotics, Courier, Sporster и WorldPort.Графическая оболочка X-Windows System

Основная идея X Windows. Конфигурирование X Windows. Настройки пользовательского окружения X Windows.